CORRIGEZ L’ESSENTIEL

La gestion continue des expositions. Sans le superflu.

Découvrez, priorisez et corrigez en continu chaque exposition validée menant à vos actifs critiques, avant que l’IA ne les trouve.

IDENTIFIEZ VOS POINTS D’EXPOSITION

La seule plateforme de gestion des expositions qui anticipe et élimine chaque attaque viable.

Surveillance continue des risques à grande échelle

Conçue nativement pour surveiller votre environnement hybride avec une découverte (avec ou sans agent) de chaque actif et chaque exposition. Cela inclut les contrôles de sécurité, l’IA fantôme (Shadow AI), les services d’IA dans le cloud ou sur site, ainsi que les violations de politiques d’IA.

Découverte de bout en bout sur toute la surface d’attaque

Découverte de bout en bout sur toute la surface d’attaque : Découvrez comment les attaquants se déplacent dans votre réseau en enchaînant vulnérabilités, mauvaises configurations, expositions d’identité, privilèges excessifs et expositions d’IA. Visualisez des chemins d’attaque complets traversant vos environnements sur site et multi-cloud, de la surface d’attaque externe jusqu’aux actifs critiques.

Validation réelle des expositions pour éliminer le « bruit »

Créez un jumeau numérique (Digital Twin) de votre environnement global pour valider l’exploitabilité et l’accessibilité de chaque exposition. La plateforme vérifie toutes les conditions entre les actifs, les réseaux et les contrôles de sécurité compensatoires spécifiques à votre infrastructure.

Priorisation axée sur les enjeux métiers

Priorisez les expositions qui compromettent le plus grand nombre d’actifs critiques et qui se situent à l’intersection de plusieurs chemins d’attaque (points de passage critiques ou Choke Points). Une seule correction élimine ainsi plusieurs chemins simultanément.

Remédiation efficace portée par un sentiment d’urgence partagé

Partagez une intelligence contextuelle unique entre vos équipes et vos solutions de sécurité. Pilotez une remédiation efficace et exploitable grâce à des conseils clairs, des alternatives techniques et une intégration automatisée des tickets, puis vérifiez la résolution grâce à la confirmation de remédiation.

Reporting de risque et de conformité pertinent

Rapportez la réduction significative du risque sur vos actifs critiques pour prouver une résilience fiable à la direction. Maintenez une préparation constante aux audits en surveillant les violations de politiques et les dérives de configuration conformément aux cadres réglementaires.

Gestion continue des expositions

Conçue nativement pour une haute évolutivité et intégrée à votre stack de sécurité

XM Attack Graph Analysis™

Transformez des millions d’expositions en une liste restreinte de priorités absolues

L’analyse XM Attack Graph™ cartographie toutes les expositions viables en chemins d’attaque. En utilisant une approche de jumeau numérique, la plateforme ne priorise que les expositions validées par des conditions réelles d’exploitabilité, en tenant compte de vos mesures de sécurité existantes.

Oser Changer D’approche

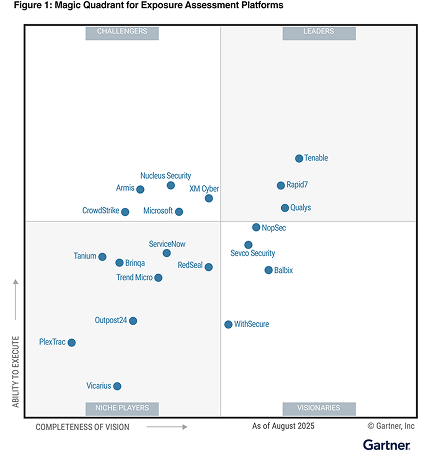

XM Cyber nommé Challenger dans le tout premier Gartner® Magic Quadrant™ 2025 pour les plateformes d’évaluation de l’exposition

The product is easy to deploy, easy to handle and configure, and gives great and important insights from the attacker׳s point of view.

IT Security and Risk Management – Manufacturing

The product is easy to deploy, easy to handle and configure, and gives great and important insights from the attacker׳s point of view.

IT Security and Risk Management – Manufacturing

Best CTEM feature solution currently on the market. The usability and product features are innovative to me and work well.

IT Security & Risk management – IT Services