Prévenez les attaques qui mettent votre entreprise en péril

Devancez les attaquants en découvrant, priorisant et corrigeant continuellement chaque exposition validée dans VOTRE environnement avant qu’elle ne soit exploitée.

Les attaquants propulsés par l’IA réduisent le délai d’exploitation de quelques semaines à quelques heures.

XM Cyber fait remonter continuellement chaque exposition validée formant de véritables chemins d’attaque, afin que les défenseurs gardent toujours une longueur d’avance.

La seule plateforme intégrée de gestion des expositions qui vous montre chaque chemin d’attaque validé.

The product is easy to deploy, easy to handle and configure, and gives great and important insights from the attacker׳s point of view.

IT Security and Risk Management – Manufacturing

The product is easy to deploy, easy to handle and configure, and gives great and important insights from the attacker׳s point of view.

IT Security and Risk Management – Manufacturing

Best CTEM feature solution currently on the market. The usability and product features are innovative to me and work well.

IT Security & Risk management – IT Services

Oser Changer D’approche

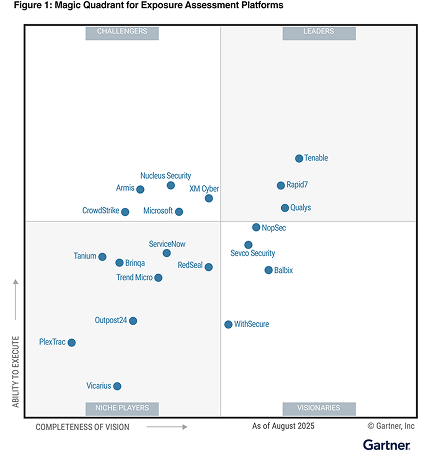

XM Cyber nommé Challenger dans le tout premier Gartner® Magic Quadrant™ 2025 pour les plateformes d’évaluation de l’exposition

Répondre aux normes de conformité les plus strictes au monde

Sécurisez vos initiatives métier

Éliminez les risques sur l’ensemble de la surface d’attaque grâce à la gestion continue des expositions

Adoption sécurisée de l’IA

Innovez rapidement sans craindre les expositions aux menaces liées à l’IA.

Report sur le risque cyber

Communiquez efficacement sur la réduction des risques et l’amélioration de la posture de sécurité auprès de la direction.

Audit & Conformité

Sécurisez votre stratégie de croissance en éliminant les expositions aux menaces dans l’environnement de l’entreprise acquise.

Total Economic Impact Study™ of XM Cyber

394%

Return on investment, with payback in under 6 months

$12.4M

Reduction in remediation, fines, lost revenue, and brand reputation costs

$1.4M

Reduction in costs associated with penetration testing

90%

Reduction in the likelihood of experiencing severe breach

La solution la plus complète pour l’adoption du programme Continuous Threat Exposure Management (CTEM).

Adoptez et maintenez ce cadre de gestion continue de l’exposition aux menaces en fournissant l’évaluation et la validation de l’exposition dans une plate-forme unique.

Découvrez les cinq étapes du CTEM :

Cadrage

Identifiez vos actifs les plus critiques et les processus d’entreprise auxquels ils sont liés afin de les classer par ordre de priorité en fonction du risque pour l’entreprise.

Découverte

Assurer une découverte holistique et continue:

- Vulnérabilités (CVEs), mauvaises configurations, expositions liées aux identités et aux accès

- Dans les environnements sur site et cloud

- De la surface d’attaque externe au réseau interne

Priorisation

Concentrez-vous sur ce qu’il faut corriger en priorité afin de prévenir les attaques à fort impact:

- Renseignements sur les menaces

- Probabilité d’un exploit dans votre environnement

- Criticité et impact sur l’entreprise

Validation

Évaluez le potentiel d’exploitation des expositions en se basant sur:

- la visualisation et l’analyse du point de vue de l’attaquant

- la surveillance de la configuration des contrôles de sécurité

Mobilisation

Accélérez la remédiation et améliorez la collaboration entres les équipes en fournissant :

- L’impact et de l’urgence contextualisés pour l’entreprise

- Des conseils de remédiation, des alternatives et une validation

- L’intégration avec les outils de ticketing, SIEM et SOAR

Découvrez d’autres ressources de qualité

Demandez une démo dès aujourd’hui

Éliminez les risques sur l’ensemble de la surface d’attaque grâce à la gestion continue des expositions.