Was ist CTEM?

CTEM (oder „Continuous Threat Exposure Management“) ist ein proaktives, fünfstufiges Programm bzw. Rahmenwerk, das Organisationen hilft, ihre Anfälligkeit für Cyber-Angriffe kontinuierlich zu reduzieren. CTEM ermöglicht eine effiziente Identifizierung von Schwachstellen, Gefährdungen und davon ausgehend potenziellen Angriffspfaden. Organisationen können diese Gefährdungen dann auf Grundlage ihres potenziellen Risikos für kritische Unternehmenssysteme und -ressourcen priorisieren, entsprechende Schutzmaßnahmen einleiten und deren Fortschritt überwachen. Immer mehr Unternehmen weltweit entdecken die Vorteile von CTEM für sich und nutzen das Programm, um Schwachstellen schneller zu beseitigen und die Sicherheit zu verbessern.

Mit CTEM wird eine fortlaufende Analyse der gesamten Umgebung aus Netzwerken, Systemen, Ressourcen usw. möglich. Gefährdungen und Sicherheitslücken werden aufgedeckt und auf die Wahrscheinlichkeit, dass sie ausgenutzt werden könnten, hin untersucht. Auf diese Weise trägt CTEM zu einer stetigen Optimierung der Sicherheitslage bei. Potenziell problematische Aspekte werden erkannt und ausgeräumt, bevor Angreifer hier ansetzen können.

„Fortlaufend“ (Continuous) ist das Programm insofern, als CTEM und die getroffenen Maßnahmen zur Risikominderung in Wechselwirkung stehen. Mit einer umfassenden Datenanalyse zu beiden Aspekten werden bessere Entscheidungen zur Prozessoptimierung und zum Management von Gefährdungen möglich.

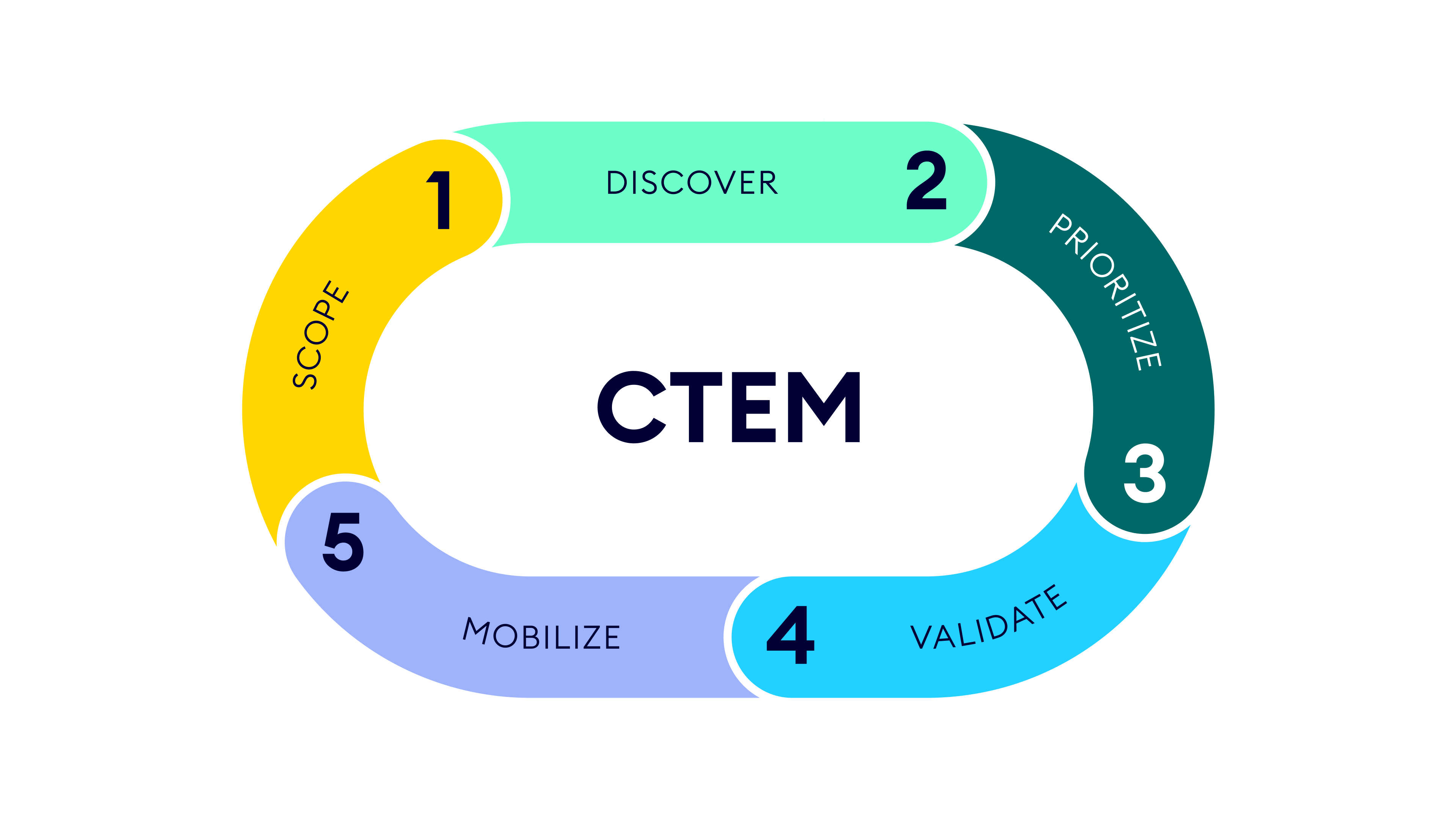

CTEM ist ein übergeordnetes Programm zur Reduktion von Gefährdungen. Es handelt sich also nicht um ein Produkt oder eine Dienstleistung, allerdings können die richtigen Produkte bei der Implementierung helfen. Die fünf Stufen des CTEM-Programms lassen sich wie folgt skizzieren:

Stufe 1 – Scoping

In dieser ersten Phase geht es darum, einen Überblick über die Angriffsfläche und die Relevanz Ihrer Unternehmensressourcen zu gewinnen. Beides kann sich im Laufe der Zeit immer wieder ändern. Beim Scoping werden wichtige Angriffsflächen identifiziert. Dafür müssen verschiedene Entscheidungsträger einbezogen werden, z. B. aus IT, Rechtsabteilung, GRC, Entwicklung, Forschung, Produktmanagement und Business Operations.

Stufe 2 – Discovery

In der Discovery-Phase wird jede Unternehmensressource auf potenzielle Gefährdungen und das damit einhergehende Risiko hin untersucht. Hier geht es nicht nur um einzelne Schwachstellen, sondern z. B. auch um Risiken im Zusammenhang mit Active Directory, Nutzeridentitäten und Konfigurationen. Darüber hinaus wird geprüft, wie Schwachstellen im Verbund als Angriffspfade zu relevanten Ressourcen genutzt werden könnten.

Stufe 3 – Priorisierung

Im nächsten Schritt werden die verschiedenen Schwachstellen auf ihr erwiesenes Gefahrenpotenzial in der „echten Welt“ hin analysiert, genauso wie die Relevanz der direkt betroffenen Assets.

Dieser Schritt ist enorm wichtig, stehen große Organisationen doch immer wieder vor dem Problem, dass sämtliche Schwachstellen rein zahlenmäßig schon nicht zu beheben sind. Der Grund ist einfach: Zum einen gibt es einfach unglaublich viele davon, zum anderen verändern sich Unternehmensumgebungen laufend. Ressourcen, Nutzer, Softwarelösungen, Konfigurationseinstellungen usw. kommen und gehen.

Bei der Priorisierung wurde früher traditionell auf Schwachstellen geschaut. Andere Arten von Gefährdungen, etwa im Hinblick auf Nutzeridentitäten und Fehlkonfigurationen, wurden ignoriert – und erst recht wurde nicht ermittelt, wie sich Schwachstellen zu potenziellen Angriffspfaden zusammenfügen. Bei CTEM hingegen wird geprüft, welche Gegenmaßnahmen das größte Potenzial haben, möglichst viel Risiko für kritische Assets abzubauen.

Stufe 4 – Validierung

In der Validierungsphase wird anschließend genau untersucht, wie Angriffe stattfinden können – und mit welcher Wahrscheinlichkeit. Dabei können verschiedenste Tools zum Einsatz kommen. In einigen Fällen erfolgt die Validierung, um eine Priorisierung wie in Schritt 3 beschrieben zu ermöglichen. In anderen ist die Validierung eher ein fortlaufender Prüfmechanismus für Sicherheitskontrollen oder automatisierte Pentests.

Stufe 5 – Mobilisierung

Im letzten Schritt wird das gesamte Framework aktiviert. Hier gilt es sicherzustellen, dass sich alle Beteiligten einig und über ihre jeweiligen Rollen und Verantwortlichkeiten im Programmkontext bewusst sind. Für einen optimalen Ablauf ist es gut, sowohl das Sicherheitsteam als auch die an Schutzmaßnahmen beteiligten IT-Teams über den Wert der getroffenen Maßnahmen (d. h. die Risikominderung) aufzuklären. Zudem ist es wichtig, die Verbesserungen der Sicherheitslage im weiteren Verlauf verständlich zu dokumentieren.

Die 5 Stufen von CTEM

Die Implementierung eines CTEM-Programms ist für viele Organisationen inzwischen alternativlos:

- Ohne CTEM sind sie früher oder später mit einer überwältigenden Anzahl von Schwachstellen konfrontiert, die sich niemals alle – und manche grundsätzlich überhaupt nicht – beheben lassen.

- Diese Gefährdungen werden dann üblicherweise in verschiedene Listen unterteilt, basierend auf den Tools, die für die verschiedenen Schwachstellen und Umgebungen zur Verfügung stehen: On-Prem, Cloud-Umgebungen, Container, traditionelle Schwachstellen, Konfigurations-, Identitäts- oder Active-Directory-Probleme und mehr.

- Auf diese Weise haben die Organisationen aber keine Möglichkeit, die Schwachstellen zusammenzutragen und in einen risikobasierten Kontext zu setzen – sprich zu analysieren, wie Angreifer die derzeitige Konfiguration der Umgebung ausnutzen könnten. Dementsprechend lassen sich auch die Gegenmaßnahmen nicht angemessen priorisieren. Die betroffenen Unternehmen verschwenden dann viel Zeit damit, irrelevante Schwachstellen zu beheben. Oder aber, sie geben einfach auf.

- Und selbst, wenn sie gewisse Fortschritte machen, können sie diese nicht dokumentieren – und nicht klar darlegen, wie sich das Gesamtrisiko für das Unternehmen verändert hat.

All diese Probleme treten weiterhin auf, obwohl traditionelle Tools für das Schwachstellenmanagement schon seit Jahrzehnten (und aktuellere „Breach-and-Attack-Simulation“-Tools seit Kürzerem) im Einsatz sind. Das Scheitern dieser Lösungen beim Schutz gegen Angriffe ist ein Hauptgrund dafür, dass CTEM heute so eine hohe Priorität eingeräumt wird.

Für Gartner erweitern CTEM-Programme die „traditionelle Bewertung von Cybersicherheit.“ Sie nutzen Cybersicherheitstechnologien, um „den Umfang von Zyklen zur Gefährdungsbeurteilung an den spezifischen Unternehmensprojekten und kritischen Bedrohungsvektoren auszurichten“ und die „Gefährdung und entsprechende Schutzprioritäten von Unternehmen zu validieren, indem diese aus Angreiferperspektive betrachtet und die Effektivität von Sicherheitskontrollen und Incident-Response-Prozessen getestet werden.“ Dies gewährleistet, dass Sicherheitsmaßnahmen möglichst effizient, wirksam und passgenau auf die Bereiche zugeschnitten sind, die für ein Unternehmen am wichtigsten sind. CTEM gestattet eine ganzheitliche Betrachtung und laufende Überwachung von Risiken und der damit verbundenen Schutzmaßnahmen – sowie der kontinuierlichen Entwicklung der Sicherheitslage.

Der Mehrwert von CTEM?

Welchen Wert CTEM einem Unternehmen bringt, hängt davon ab, wie groß das Problem ist – und wie umfangreich die Verbesserungen, die nach einer Implementierung des CTEM-Programms beobachtet werden. XM Cyber hat hierzu eigene Forschungsergebnisse im Bericht „Welchen Weg nimmt das Risiko? Exposure Management im Jahr 2023“ zusammengefasst:

- In großen Unternehmen können schnell mehr als 250.000 offene Schwachstellen vorliegen.

- Unseren Nachforschungen zufolge lassen sich allerdings nur rund 10 % davon beheben – der Rest bleibt bestehen.

- Gleichzeitig führen 75 % der Schwachstellen nicht zu anderen Ressourcen – sie sind für Angreifer „Sackgassen“. Insgesamt führen nur 2 % der Schwachstellen zu kritischen Ressourcen.

In seiner „Total Economic Impact“-Studie von 2022 kommt Forrester zu dem Ergebnis, dass Organisationen mit entsprechender CTEM-Lösung die Wahrscheinlichkeit einer schweren Sicherheitsverletzung um 90 % reduzieren und den ROI der Lösung um bis zu 400 % steigern können.

Wie beliebt ist CTEM?

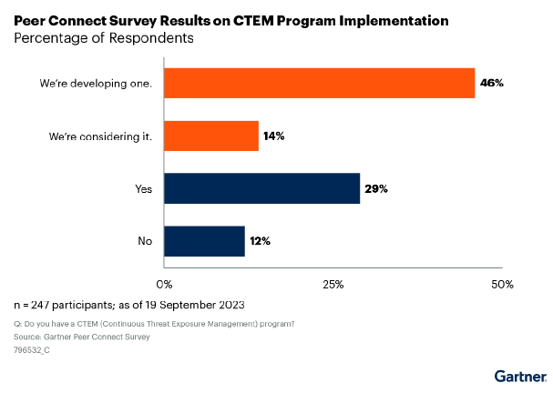

Aus einer Gartner Peer Connect1-Umfrage geht hervor, dass „71 % der Organisationen von einem CTEM-Ansatz profitieren könnten, wobei 60 % der Befragten bereits ein CTEM-Programm verfolgen oder in Erwägung ziehen.“

Gartners Einschätzung zu CTEM?

„Bis 2026 werden Unternehmen, die ihre Sicherheitsinvestitionen auf Grundlage eines CTEM-Programms priorisieren, die Zahl ihrer Sicherheitsverletzungen um zwei Drittel reduzieren können.“ – Gartner, „Top Strategic Technology Trends for 2024: Continuous Threat Exposure Management“, veröffentlicht am 16. Oktober 2023

Anders als beim gängigen, „detektionsbasierten“ Ansatz wird mit CTEM deutlich, dass es langfristig gesehen fatal ist, sich auf Ereignisse statt die Sicherheitslage insgesamt zu konzentrieren. Die Aktivitäten der Angreifer unterstreichen das. Nur ein priorisierter, fortlaufender und bedrohungsbasierter Ansatz kann auf lange Sicht erfolgreich sein. Oder anders gesagt: Es wird Zeit für die Einführung von CTEM.

Wie oben bereits dargelegt, empfiehlt Gartner Unternehmen für das Gefährdungsmanagement einen fünfstufigen Prozess. Dabei sind folgende Aspekte entscheidend:

- Organisationen müssen über das Schwachstellen-Management hinaus gehen und analysieren, welche Ressourcen wirklich wichtig sind und wie diese angegriffen werden könnten.

- Gegenmaßnahmen sind im Rahmen eines fortlaufenden Prozesses zu treffen.

- Erkenntnisse müssen auf Grundlage des tatsächlichen Risikos und der potenziellen Auswirkungen auf die Umgebung (aus Angreiferperspektive) priorisiert werden.

- Das CTEM-Programm ist auf Grundlage der oben genannten Aspekte auszuführen und zu validieren.

Deckt CTEM On-Prem- und Cloud-Umgebungen ab?

Gute Gründe für XM Cyber?

CTEM stellt eher eine Strategie als eine Produktkategorie dar. Bei der Frage, welche Tools sich für die Implementierung eines CTEM-Programms eignen, sind aber dennoch einige wichtige Aspekte zu beachten.

Bandbreite der erkannten Sicherheitsrisiken: Welche Arten von Gefährdungen kann die Lösung identifizieren – von traditionellen Schwachstellen über Fehlkonfigurationen bis hin zu problematischen Nutzeridentitäten und mehr?

Abdeckung der Unternehmensumgebung: Nimmt die Lösung bei der Sicherheitsanalyse alle Workstations, Entitäten, virtuellen Maschinen, Container, Nutzeraktivitäten, Cloud-Ressourcen, Konfigurationen usw. in den Blick? Sehen Sie mit ihr wirklich alle Wege, die Angreifer nehmen könnten – und können Sie entsprechende Prioritäten setzen?

Risikokontextualisierung: Kombiniert die Lösung das vorhandene Wissen über Schwachstellen, Netzwerkpfade und kritische Ressourcen, um potenzielle Angriffspfade zu visualisieren? Wie werden diese für Schutzbeauftragte dargestellt? Können Sicherheits- und IT-Teams anhand der verfügbaren Informationen erkennen, ob ihre Schutzmaßnahmen zielführend sind?

Priorisierung von Maßnahmen: Analysiert die Lösung Angriffspfade auf ihre potenziellen Auswirkungen hin, damit Sie wissen, mit welchen Maßnahmen Sie die gefährlichsten Angriffspfade am schnellsten durchkreuzen können? Werden auch Sackgassen erkannt, für die zumindest kurzfristig kein Handlungsbedarf besteht?

Unterstützung bei Maßnahmen: Bietet die Lösung neben der Erkennung von Schwachstellen und Angriffspfaden auch eine konkrete Hilfestellung bei deren Behebung und trägt so zu konsistenten, effizienteren Schutzmaßnahmen bei?

Fortlaufende Evaluierung: IT-Umgebungen verändern sich ständig. Sind mit der Lösung laufende Evaluationen möglich, um auch neuartige Schwachstellen und Angriffspfade zuverlässig zu erkennen? Hilft sie Ihnen, über die neuesten Sicherheitslücken und Angriffstechniken auf dem Laufenden zu bleiben? Und gestattet die Lösung, Veränderungen der Sicherheitslage im weiteren Zeitverlauf nachzuverfolgen?

Reporting an Führungsebenen: Können Sie mit der Lösung eine organisationsweite Risikobewertung und aktuelle Trenddaten zu verständlichen Berichten für die Geschäftsführung kombinieren? Können Sie Fragen wie „Wo sind wir besonders gefährdet?“ und „Wie hat sich die Sicherheitslage in letzter Zeit verändert?“ zielsicher beantworten?

Betriebliche Sicherheit und Auswirkungen: Wie einfach lässt sich die Lösung implementieren und managen? Welche potenziellen Risiken (wenn überhaupt) birgt die Bereitstellung für Ihre Produktionsumgebungen?

Alternativ können Sie verschiedene Anbieter auch daran evaluieren, wie sie die folgenden Fragen beantworten:

- Welche unserer kritischen Ressourcen sind derzeit gefährdet?

- Über welche Pfade könnte ein Angreifer Zugriff auf sie erlangen?

- Wo finden sich in unserer Umgebung Schwachstellen?

- Welche müssen mit besonderer Dringlichkeit behoben werden, damit unsere wichtigsten Systeme und Ressourcen geschützt sind („Choke Points“? Welche sind am wenigsten wichtig („Sackgassen“)?

- Können Sie die derzeitige Sicherheitslage und den Schutz unserer kritischen Assets in Form einer Gesamtpunktzahl oder -bewertung illustrieren? Können Sie uns helfen, zukünftige Verbesserungen der Lage verständlich zu dokumentieren?