DAS WESENTLICHE IM BLICK

Continuous Exposure Management. Ohne Ablenkungen.

Überwachen, priorisieren und beseitigen Sie validierte Pfade zu kritischen Ressourcen, bevor die KI sie ausnutzt.

ALLE GEFÄHRDUNGEN IM BLICK

Die einzige Exposure-Management-Plattform, die jeden potenziellen Angriff antizipiert und unterbindet

Fortlaufendes Risiko-Monitoring – skaliert

XM Cyber verfügt über native Funktionen zur fortlaufenden Überwachung Ihrer Hybrid-Umgebung: Prüfen Sie agentenbasiert oder agentenlos sämtliche Assets und Gefährdungen, von Sicherheitskontrollen und Schatten-KI über KI-Dienste in der Cloud und in lokalen Netzwerken bis hin zu KI-Richtlinienverstößen.

End-to-End-Discovery über die komplette Angriffsfläche hinweg

Finden Sie heraus, wie Angreifer sich durch geschicktes Kombinieren von Fehlkonfigurationen, riskanten Anmeldedaten und Nutzerprivilegien sowie KI-Gefährdungen einen Weg durch Ihr Netzwerk bahnen – von On-Prem- bis zu Multi-Cloud-Umgebungen, von der externen Angriffsfläche bis hin zu Ihren geschäftskritischen Systemen und Ressourcen.

Validierung echter Gefährdungen – ohne „Hintergrundrauschen“

XM Cyber erstellt einen digitalen Zwilling Ihrer Gesamtumgebung und ermittelt, wie gut Schwachstellen und Angriffspfade ausgenutzt werden können (und mit welchen Folgen). Unsere Plattform überprüft die Bedingungen Ihrer Assets und Netzwerke und übernimmt die Arbeit von Sicherheitskontrollen für Ihre Umgebung.

Priorisierung nach Geschäftskontext

Priorisieren Sie die Schwachstellen, die die größte Anzahl kritischer Ressourcen gefährden und sich an Schnittpunkten mehrerer Angriffspfade (Choke Points) befinden. So können mit einer einzigen Korrektur mehrere Angriffspfade beseitigt werden.

Wirkungsvoller Schutz dank klarer Kommunikation

Teilen Sie Erkenntnisse zu Gefährdungen im Kontext mit Ihren Teams, damit alle Mitarbeitenden und Sicherheitslösungen am selben Strang ziehen. Dank klarer Anweisungen zu Abhilfeschritten und Alternativen sowie automatisiertem Ticketing können Sie Schutzmaßnahmen effektiv vorantreiben und ihre erfolgte Umsetzung bestätigen.

Aussagekräftiges Reporting zu Risiken und Compliance

Dokumentieren Sie die erreichte Risikominderung für kritische Ressourcen und liefern Sie Ihrer Führungsebene den Nachweis für die gesteigerte Resilienz. Überwachen Sie Sicherheitskontrollen auf Richtlinienverstöße und Konfigurationsdrift und stellen Sie fortlaufende Audit Readiness gemäß regulatorischen Rahmenwerken sicher.

Continuous Exposure Management

Native hohe Skalierbarkeit und Integrierbarkeit in Ihren Sicherheits-Stack

XM Attack Graph Analysis™

Filtern Sie aus Millionen von Gefährdungen die heraus, die Ihre Aufmerksamkeit verdienen

XM Attack Graph Analysis™ kartiert alle Angriffspfade mit echtem Gefahrenpotenzial – von Ihrer externen Angriffsfläche in lokalen und Cloud-Netzwerken bis hin zu Ihren geschäftskritischen Ressourcen. Mit einem Digital-Twin-Ansatz priorisiert die Plattform nur die Gefährdungen, die nachweislich ausgenutzt werden könnten und Zugriff auf Ressourcen ermöglichen. Dabei werden auch Sicherheitskontrollen in Ihrer Umgebung berücksichtigt.

Den Status Quo Herausfordern

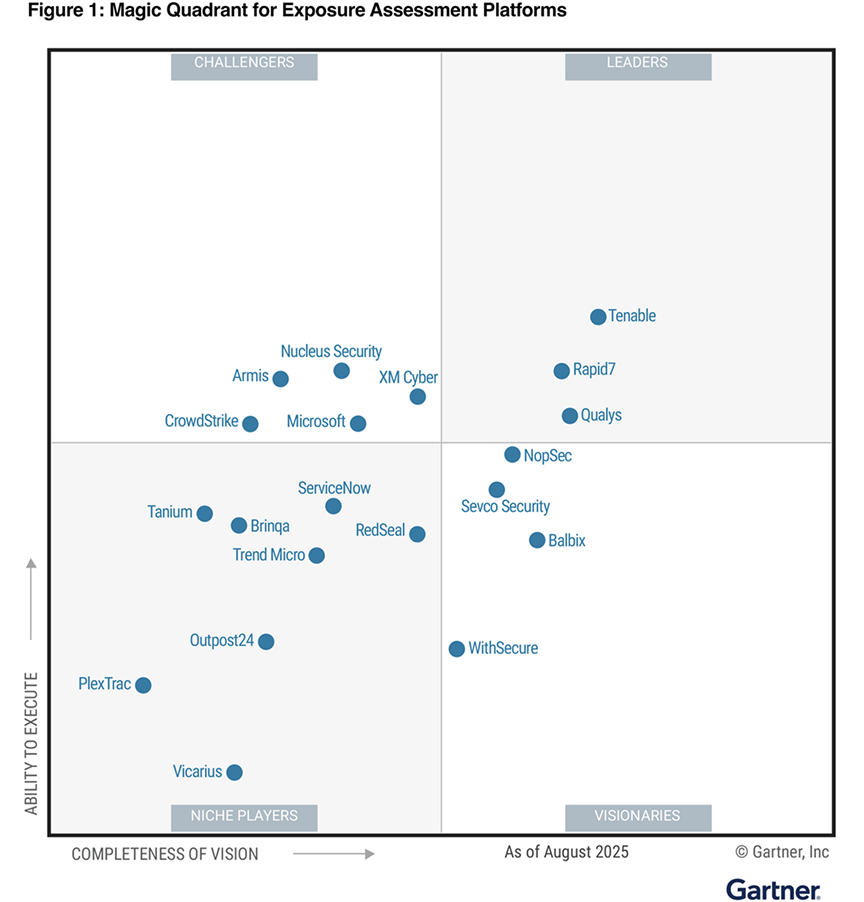

XM Cyber als Challenger im ersten 2025 Gartner® Magic Quadrant™ für Exposure Assessment Platforms ausgezeichnet

The product is easy to deploy, easy to handle and configure, and gives great and important insights from the attacker׳s point of view.

IT Security and Risk Management – Manufacturing

This tool allows you to define quick-win remediation but, more importantly, focuses on compromising paths to its most critical assets.

IT Security and Risk Management – Banking

Best CTEM feature solution currently on the market. The usability and product features are innovative to me and work well.

IT Security & Risk management – IT Services